Page 166 - Rassegna 2023-3

P. 166

SCIENTIAE

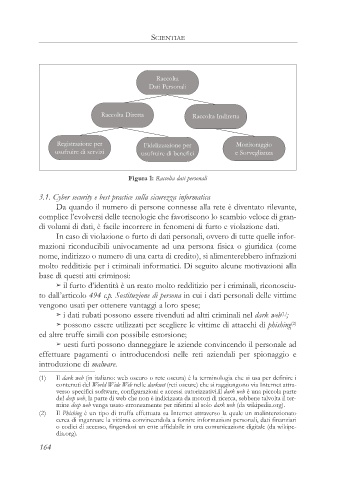

Raccolta

Dati Personali

Raccolta Diretta Raccolta Indiretta

Registrazione per Fidelizzazione per Monitoraggio

usufruire di servizi usufruire di benefici e Sorveglianza

Figura 1: Raccolta dati personali

3.1. Cyber security e best practice sulla sicurezza informatica

Da quando il numero di persone connesse alla rete è diventato rilevante,

complice l’evolversi delle tecnologie che favoriscono lo scambio veloce di gran-

di volumi di dati, è facile incorrere in fenomeni di furto e violazione dati.

In caso di violazione o furto di dati personali, ovvero di tutte quelle infor-

mazioni riconducibili univocamente ad una persona fisica o giuridica (come

nome, indirizzo o numero di una carta di credito), si alimenterebbero infrazioni

molto redditizie per i criminali informatici. Di seguito alcune motivazioni alla

base di questi atti criminosi:

il furto d’identità è un reato molto redditizio per i criminali, riconosciu-

to dall’articolo 494 c.p. Sostituzione di persona in cui i dati personali delle vittime

vengono usati per ottenere vantaggi a loro spese;

i dati rubati possono essere rivenduti ad altri criminali nel dark web ;

(1)

possono essere utilizzati per scegliere le vittime di attacchi di phishing

(2)

ed altre truffe simili con possibile estorsione;

uesti furti possono danneggiare le aziende convincendo il personale ad

effettuare pagamenti o introducendosi nelle reti aziendali per spionaggio e

introduzione di malware.

(1) Il dark web (in italiano: web oscuro o rete oscura) è la terminologia che si usa per definire i

contenuti del World Wide Web nelle darknet (reti oscure) che si raggiungono via Internet attra-

verso specifici software, configurazioni e accessi autorizzativi.Il dark web è una piccola parte

del deep web, la parte di web che non è indicizzata da motori di ricerca, sebbene talvolta il ter-

mine deep web venga usato erroneamente per riferirsi al solo dark web (da wikipedia.org).

(2) Il Phishing è un tipo di truffa effettuata su Internet attraverso la quale un malintenzionato

cerca di ingannare la vittima convincendola a fornire informazioni personali, dati finanziari

o codici di accesso, fingendosi un ente affidabile in una comunicazione digitale (da wikipe-

dia.org).

164