Page 166 - Rassegna 2025-2

P. 166

SCIEnTIAE

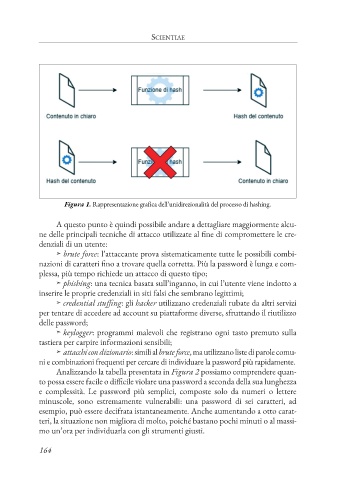

Figura 1. Rappresentazione grafica dell’unidirezionalità del processo di hashing.

A questo punto è quindi possibile andare a dettagliare maggiormente alcu-

ne delle principali tecniche di attacco utilizzate al f ne di compromettere le cre-

denziali di un utente:

➣ brute force: l’attaccante prova sistematicamente tutte le possibili combi-

nazioni di caratteri f no a trovare quella corretta. Più la password è lunga e com-

plessa, più tempo richiede un attacco di questo tipo;

➣ phishing: una tecnica basata sull’inganno, in cui l’utente viene indotto a

inserire le proprie credenziali in siti falsi che sembrano legittimi;

➣ credential stuffing: gli hacker utilizzano credenziali rubate da altri servizi

per tentare di accedere ad account su piattaforme diverse, sfruttando il riutilizzo

delle password;

➣ keylogger: programmi malevoli che registrano ogni tasto premuto sulla

tastiera per carpire informazioni sensibili;

➣ attacchi con dizionario: simili al brute force, ma utilizzano liste di parole comu-

ni e combinazioni frequenti per cercare di individuare la password più rapidamente.

Analizzando la tabella presentata in Figura 2 possiamo comprendere quan-

to possa essere facile o dif cile violare una password a seconda della sua lunghezza

e complessità. Le password più semplici, composte solo da numeri o lettere

minuscole, sono estremamente vulnerabili: una password di sei caratteri, ad

esempio, può essere decifrata istantaneamente. Anche aumentando a otto carat-

teri, la situazione non migliora di molto, poiché bastano pochi minuti o al massi-

mo un’ora per individuarla con gli strumenti giusti.

164